เป็นประเด็นร้อนแรงของในโลกไซเบอร์เมื่อวานนี้ เมื่อจู่ๆก็มีมือมืดแฮคเอาภาพส่วนตัว ลับเฉพาะของเหล่าเซเลบริตี้มาโพสต์ลงในเว็บไซต์หลายๆเว็บไซต์โดยเริ่มจากเว็บบอร์ดสำหรับฝากรูปอย่าง 4chan ก่อนจากนั้นก็ลามไปทั่วอินเตอร์เน็ตอย่างรวดเร็ว โดยมีข่าวลือว่าสาเหตุภาพหลุดในครั้งนี้ มาจากการที่แฮคเกอร์อาศัยช่องโหว่และสามารถเจาะเข้าไปยังบัญชี iCloud ของเหล่าบรรดาเซเลบริตี้ได้

ล่าสุดโฆษกของ Apple ที่เกี่ยวข้องโดยตรงกับเรื่องนี้ ได้ให้สัมภาษณ์กับสื่อว่า กำลังสอบสวนประเด็นที่เกิดขึ้นนี้อยู่อย่างต่อเนื่อง (Actively Investigating) แต่ยังไม่มีการระบุถึงสาเหตุของภาพหลุดครั้งนี้ว่าเกิดจากสาเหตุใด และมีข้อมูลว่า FBI เองก็ให้ความสนใจกับประเด็นนี้เช่นกัน

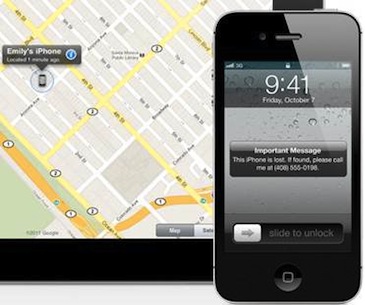

อย่างไรก็ดีหน่วยงานด้านความปลอดภัยหลายๆหน่วยได้ออกมาระบุตรงกันว่า สาเหตุของการรั่วไหลของข้อมูลในครั้งนี้มาจากช่องโหว่ในระบบ Find my phone ที่ผูกกับบัญชี iCloud ของผู้ใช้ระบบปฏิบัติการ iOS โดยคุณ Darien Kindlund แห่ง FireEye องค์กรด้านความปลอดภัยบนเน็ตเวิร์คของสหรัฐอเมริกา ก็เป็นอีกหน่วยงานหนึ่งทีออกมาชี้ถึงประเด็นนี้เช่นกัน

ช่องโหว่ใน Find my phone เกิดขึ้นอย่างไร แฮคเกอร์เอาข้อมูลไปได้อย่างไร?

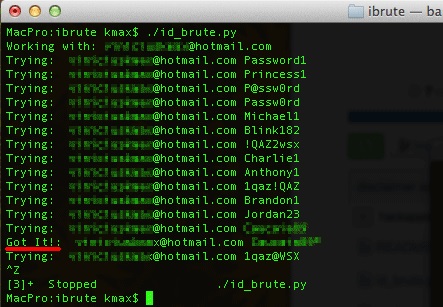

มีการตั้งข้อสังเกตว่าก่อนหน้าจะเกิดเหตุการณ์นี้ไม่กี่วัน ในชุมชน GitHub ได้มีการพูดคุยกันเรื่องของโปรแกรมที่มีชื่อว่า iBrute ซึ่งเป็นโปรแกรมที่จะสุ่มชุดข้อมูลที่เป็นองค์ประกอบของรหัสผ่านสำหรับบัญชี iCloud ของผู้ใช้ ซึ่งเจ้า iBrute จะสุ่มชุดข้อมูลและพยายามล็อกอินไปเรื่อยๆ จนกว่าจะสามารถเข้าสู่ระบบได้

iBrute พัฒนาโดยทีมโปรแกรมเมอร์ชาวรัสเซีย ที่มีจุดประสงค์เพื่อใช้ในการสาธิตระหว่างการสัมมนาด้านความปลอดภัยเมื่อต้นเดือนที่ผ่านมา

โดยปกติแล้ว เว็บไซต์ใหญ่ๆ หรือระบบใหญ่ๆทั่วไป จะมีการกำหนดจำนวนครั้งในการกรอกรหัสผ่านผิดเอาไว้ ซึ่งเมื่อผู้ใช้ระบุรหัสผ่านผิดถึงระดับที่กำหนดก็จะมีมาตรการรักษาความปลอดภัยในรูปแบบต่างๆเข้ามาจัดการ ไม่ว่าจะเป็นการสอบถามเพื่อยืนยันตัวตน หรือการระงับการล็อกอินชั่วคราว

แต่สำหรับระบบ Find my phone ของ Apple ไม่เป็นอย่างนั้น เพราะระบบ Find my phone จะไม่มีการตรวจสอบจำนวนครั้งที่ผู้ใช้กรอกรหัสผิด และจะยินยอมให้ผู้ใช้กรอกรหัสผ่านไปได้เรื่อยๆ จนกว่าจะถูกต้อง และนั่นทำให้โปรแกรมอย่าง iBrute สามารถเจาะรหัสผ่านได้ และเมื่อรู้รหัสผ่านของ Find my phone ก็จะสามารถเข้าถึงบัญชี iCloud ได้ และนั่นก็นำไปสู่การเข้าถึงข้อมูลต่างๆที่อยู่ใน iCloud ได้ด้วย

อย่างไรก็ดี Apple ได้ปิดช่องโหว่นี้ไปเรียบร้อย หลังจากเหตุการณ์ภาพหลุดนี้เกิดขึ้น

ความเสี่ยงต่อบัญชี iCloud ของเรามีมากน้อยแค่ไหน?

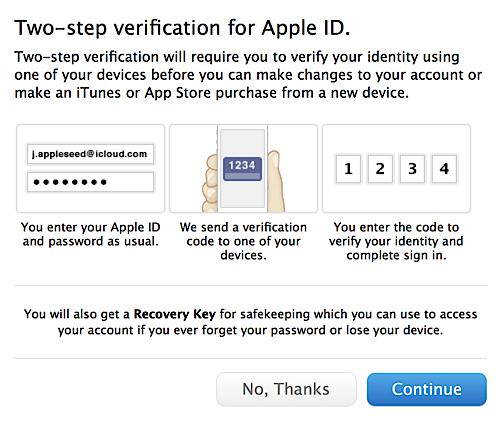

เชื่อกันว่ามีบัญชีผู้ใช้หลายร้อยบัญชีที่ตกอยู่ในความเสี่ยงว่าจะถูกเจาะรหัสผ่านไปเรียบร้อยแล้ว อย่างไรก็ดี ทางป้องกันที่ Apple และหน่วยงานด้าน IT ต่างๆมีการแนะนำกันคือ การป้องกันบัญชีของตัวเองด้วยระบบการยืนยันตัวตน 2 ชั้น หรือ 2-stpes verification ซึ่งคุณ Lo-Axiom เคยเขียนถึงเอาไว้ ดังนี้ครับ

สำหรับผู้ใช้งานระบบ iOS Apple เองก็มีระบบยืนยันตัวตนแบบ 2-steps verification นี้อยู่ แต่ข้อด้อยของ Apple สำหรับระบบรักษาความปลอดภัยนี้คือ Apple ไม่ได้ประชาสัมพันธ์เรื่องนี้ให้กับผู้ใช้เท่าที่ควร ซึ่งนั่นทำให้ผู้ใช้หลายๆคนไม่เคยรับรู้ถึงการมีอยู่ของระบบรักษาความปลอดภัยรูปแบบนี้ ซึ่งผู้ใช้งานสามารถอ่านรายละเอียดเพิ่มเติมของเจ้า 2-steps verification ได้จากที่นี่ครับ

เปิดใช้งานระบบ 2-steps verification แล้วจะปลอดภัยขึ้นหรือไม่?

ผู้เชี่ยวชาญด้านระบบรักษาความปลอดภัยระบุว่าถ้าผู้ใช้เปิดระบบ 2-steps verification เอาไว้ ก็จะมั่นใจได้ในระดับหนึ่งว่าจะไม่มีทางโดนโจมตีด้วยวิธีการในรูปแบบ Brute force นี้แน่นอน (แต่ไม่ได้รับประกันว่าจะไม่โดนแฮคนะครับ)

อย่างไรก็ดี การรักษาความปลอดภัยของข้อมูลบัญชีผู้ใช้งานของตัวเอง เป็นอะไรที่ผู้ใช้งานสมาร์ทโฟนในปัจจุบันควรจะให้ความสำคัญ เพราะบัญชีผู้ใช้นั้นถือเป็นเครื่องยืนยันตัวตนที่จำเป็นมากสำหรับโลกไซเบอร์ในปัจจุบันครับ เพราะไม่เพียงแต่ข้อมูลส่วนตัวเท่านั้นที่ผูกติดกับบัญชีผู้ใช้ของเรา หากแต่ยังมีข้อมูลทางด้านการเงิน หรือข้อมูลส่วนตัวอื่นๆที่บางครั้งเราไม่อยากที่จะเผยแพร่ผูกติดอยู่ด้วย การป้องกันด้วยตัวเองก่อน ถือเป็นหนทางที่ง่ายที่สุดในการรักษาข้อมูลเหล่านั้นครับ

ที่มา: PhoneArena, Recode

![[บทความ] กลโกงขบวนการปลดล็อค iPhone, iPad เครื่องใครหายหรือถูกขโมย ต้องอ่านเพื่อรู้ทันมิจฉาชีพเหล่านี้](https://www.appdisqus.com/wp-content/uploads/2015/05/iPhone-in-Lost-Mode-450x293.jpg)